齊抗勒索軟件

勒索軟件種類

| 勒索軟件 | 勒索信息 | 加密文件副檔名 | 主要傳播途徑 | 可解密版本* |

| Akira | Akira 的勒索信息是在「akira_readme.txt」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.Akira」 |

| Akira [解密工具連結] |

| AstraLocker | AstraLocker 的勒索信息是在「How To Restore Your Files.txt」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.Astra」及「.babyk」 |

| AstraLocker [解密工具連結] |

| BianLian | BianLian 的勒索信息是在「Look at this instruction.txt」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.bianlian」 |

| BianLian [解密工具連結] |

| BlackByte | BlackByte的勒索信息是在「BlackByte_restoremyfiles.hta」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為 「.blackbyte」。 |

| BlackByte [解密工具連結] |

| Cactus | Cactus的勒索信息是在「cAcTuS.readme.txt」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.cts」後面跟著一個數字。例如「.cts1」。 | 利用 Fortinet VPN 裝置漏洞

利用 Qlik Sense 漏洞 | 暫時沒有破解工具 |

| Cerber/Magniber | 要求受害者通過Tor瀏覽器購買「Cerber/My Decryptor」解密。 | V1-V3為 「.cerber」,其餘為多位隨機字符。

Magniber 副檔名為 「.ypkwwmd」、 「.ndpyhss」、「.wmfxdqz」、 「axlgsbrms」、 「.nhsajfee」、 「.mqpdbn」、「.damdzv」、「.qmdjtc」、 「.mftzmxqo」、 「.demffue」、 「.dxjay」、 「.fbuvkngy」、 「.xhspythxn」、 「.dlenggrl」、「.skvtb」、 「.vbdrj」、「.fprgbk」、 「.ihsdj」、「.mlwzuufcg」 及 「.kgpvwnr」 |

| Cerber V1 [解密工具連結]

Magniber: 部分副檔名有解密工具。 [解密工具連結1] [解密工具連結2] [解密工具連結3] |

| CrySIS/Dharma/Phobos | 被加密的文件目錄會有 「FILES ENCRYPTED.txt」或「.HTA」及 「.TXT」等文件,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 常見為「.java」、「.arena」、「.bip」、「.phobos」。 |

| 部分副檔名有解密工具。 [解密工具連結1] [解密工具連結2] |

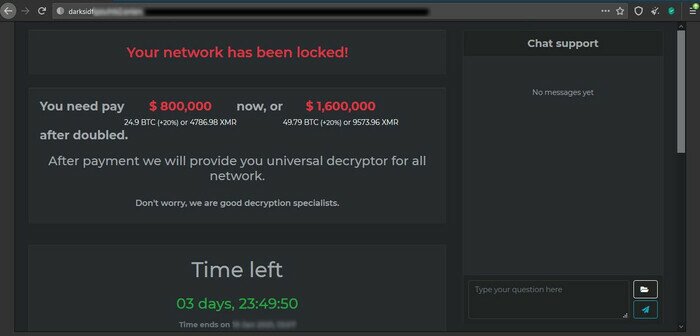

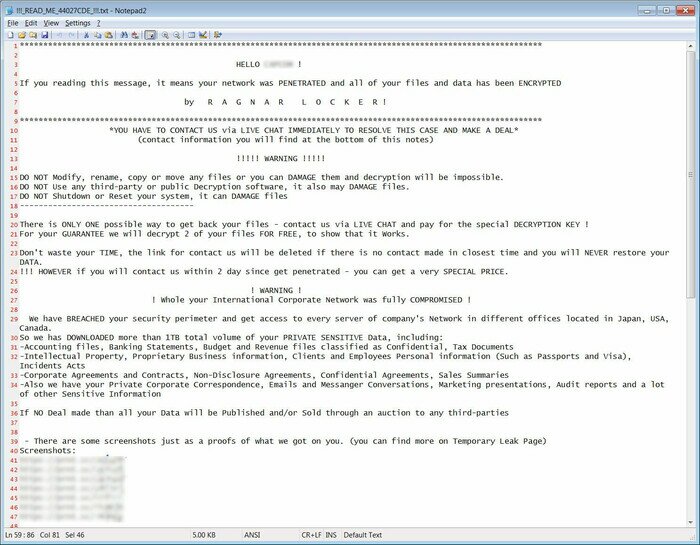

| DarkSide/BlackMatter | DarkSide的勒索信息是在「README.[victim's_ID].TXT」,要求受害者通過Tor瀏覽器購買解密軟件解密。

BlackMatter的勒索信息是在「[random_string].README.txt」, 要求受害者通過Tor瀏覽器購買解密軟件解密。 | DarkSide副檔名為victim's id。

BlackMatter為隨機副檔名。 |

| DarkSide [解密工具連結1]

BlackMatter 暫時沒有破解工具 |

| Djvu | Djvu的勒索信息是在「_openme.txt」, 「 _open_.txt」 或 「_readme.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 常見為「.djvu」、 「djvu*」, 「.djvuu」、 「.udjvu」、 「.djvuq」、 「.uudjvu」、 「.djvus」、 「.djuvt」、 「.djvur」 及 「.DJVUT」。 |

| 部分副檔名有解密工具。 [解密工具連結1] |

| eCh0raix | eCh0raix的勒索信息是在「README_FOR_DECRYPT.txtt」 或 「README_FOR_DECRYPT.txt」,要求受害者通過Tor瀏覽器購買解密軟件解密。 | 常見為「.encrypt」 及 「.encrypted」。 |

| 暫時沒有破解工具 |

| ESXiArgs | ESXiArgs的勒索信息是在「ransom.html」 或 「How to Restore Your Files.html」,要求受害者按照黑客提供的聯繫方式交付贖金。 | 常見為「.args」。 |

| ESXiArgs-Recover [解密工具連結] |

| GandCrab | 要求受害者通過Tor瀏覽器訪問指定網頁交付贖金。 |

V1為 「.GDCB」; V2-V3為 「.CRAB」; V4為 「.KRAB」; V5為隨機副檔名。 |

| GandCrab V1、V4和V5最新至V5.2 [解密工具連結] |

| GlobeImposter | 被加密的文件目錄會有「HOW_TO_BACK_FILES.txt」或者「how_to_back_files.html」的文件,顯示受害者的個人ID序列號以及黑客的聯繫方式,要求受害者將ID序列號發送到黑客郵箱,再根據步驟交付贖金。 |

1.0版本常見為 「.CHAK」; 5.1版本常見為「. IQ0005」。 |

| GlobeImposter 1.0 [解密工具連結] |

| Hades | 受害者的每一個被加密的文件夾中會有「README_RECOVER_FILES_[victim_id].html」、「README_RECOVER_FILES_[victim_id].png」及「README_RECOVER_FILES_[victim_id].txt」的檔案,顯示受害者的個人ID序列號以及黑客的聯繫電郵及取得解密密碼連結,再根據步驟交付贖金。 | The common extension is ".MafiaWare666", ".jcrypt", ".brutusptCrypt", ".bmcrypt", ".cyberone", ".l33ch". |

| Hades |

| HermeticRansom | 受害者的桌面目錄會有「read_me.html」的文件,顯示受害者的個人ID序列號以及黑客的聯繫方式,要求受害者將ID序列號發送到黑客郵箱,再根據步驟交付贖金。 | 常見為「.[[email protected]] .encryptedJB」。 |

| HermeticRansom [解密工具連結] |

| Hive | 受害者的桌面目錄會有「HOW_TO_DECRYPT.txt」的文件,顯示受害者的個人ID序列號以及黑客的聯繫方式,要求受害者將ID序列號發送到黑客郵箱,再根據步驟交付贖金 | 第一版本副檔名為「.hive」 第二版本副檔名為「.w2tnk」及「.uj1ps」 所有第三版本及第四版本的隨機副檔名 |

| Hive [解密工具連結] |

| LockBit | LockBit的勒索信息是在「Restore-My-Files.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.abcd」。 |

| LockBit [解密工具連結] |

| LockerGoga | LockerGoga的勒索信息是在「README-NOW.txt」或「README_LOCKED.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.locked」。 |

| LockerGoga [解密工具連結] |

| Maze | Maze的勒索信息是在「HOW_TO_BACK_FILES.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式及指示交付贖金。 | 為隨機副檔名。 |

| 暫時沒有破解工具 |

| MegaCortex | 「!!READ_ME!!!.TXT」、「!-!README!-!.RTF」,要求數據由版本 2 到 4 加密的受害者需要出示贖金 | 副檔名為「.aes128ctr」。 |

| MegaCortex [解密工具連結] |

| MortalKombat | 它更改桌面牆紙為真人快打主題,並生成名為 | 副檔名為 「..Remember_you_got_only_24_hours_to_make_the_payment_if_you_dont_pay_prize_will_triple_Mortal_Kombat_Ransomware」。 | 通過網絡釣魚電子郵件傳播並以使用遠程桌面協議 (RDP) 面向互聯網的系統為目標。 | MortalKombat [解密工具連結] |

| Muhstik | 要求受害者通過Tor瀏覽器訪問指定網頁交付贖金。 | 副檔名為 「.muhstik」。 |

| ID在以下密鑰列表中的設備可以解密。 [密鑰列表連結] [解密工具連結] |

| Nemty | Nemty的勒索信息是在[加密副檔名]-DECRYPT.txt。要求受害者通過Tor瀏覽器訪問指定網頁交付贖金。 | Sodinokibi的為隨機副檔名,Nemty的副檔名為「.nemty」。 |

|

Sodinokibi暫無解密工具。 [解密工具連結] |

| Netwalker | Netwalker的勒索信息是在「{ID} – Readme.txt」 ,要求受害者通過Tor瀏覽器購買解密軟件解密。 | 為隨機副檔名。 |

| 暫時沒有破解工具 |

| Rhysida | Netwalker的勒索信息是在「CriticalBreachDetected.pdf」,要求受害者通過Tor瀏覽器訪問指定網頁交付贖金。 | 副檔名為 「.rhysida」。 |

| Rhysida [解密工具連結] |

| Ryuk/Conti | Ryuk的勒索信息是在「RyukReadMe.txt」 或 「RyukReadMe.html」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 最新版本是要求受害者通過Tor瀏覽器購買解密軟件解密。

Conti的勒索信息是在「CONTI_README.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | Ryuk為「.RYK」 Conti為「.CONTI」、「.KREMLIN」、「.RUSSIA」、「.PUTIN」。 |

| 暫時沒有破解工具

Conti 特定版本文件副檔名為「.KREMLIN」、「.RUSSIA」及「.PUTIN」可被解密。 [解密工具連結] |

| Sodinokibi/REvil | 桌面被改成藍屏,勒索信息在屏幕顥示及在被加密的文件目錄,要求受害者通過Tor瀏覽器購買解密軟件解密。 | 為隨機副檔名 |

| Sodinokibi/REvil [解密工具連結] |

| STOP | 被加密的文件目錄會有「_openme.txt」或者「_readme.txt」的文件,顯示受害者的個人ID序列號以及黑客的聯繫方式,要求受害者將ID序列號發送到黑客郵箱,再根據步驟交付贖金。 | 常見為 「.puma」、「.pumas」、「.coharos」、「.STOP」。 |

| 部分副檔名有解密工具。 [解密工具連結] |

| Trigona | Trigona的勒索信息名為「how_to_decrypt.hta」顯示在系統中。該文件的HTML代碼包含嵌入的JavaScript功能。 | 副檔名為「._locked」。 | 利用軟件漏洞入侵 | 暫時沒有破解工具 |

| WannaCry | WannCry的勒索信息是在「info.hta」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.WannaCry」。 |

| WannaCry [解密工具連結] |

| Yanluowang | Yanluowang的勒索信息是在「README.txt」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.yanluowang」。 |

| Yanluowang [解密工具連結] |

| Yashma | Yashma的勒索信息是在「Restore_Files.html」,顯示黑客的聯繫方式,要求受害者按照黑客提供的聯繫方式交付贖金。 | 副檔名為「.AstraLocker」或四個隨機的英文字串。 |

| Yashma [解密工具連結] |

*你可以在以下網頁識別勒索軟件和下載解密工具。香港電腦保安事故協調中心並不保證工具可以成功復原文件。*

https://www.nomoreransom.org/zht_Hant/index.html